قابلیت FortiGate VDOM یک ویژگی است که به مدیران شبکه اجازه می دهد یک دستگاه FortiGate واحد را به چندین فایروال مجازی تقسیم کنند. هر فایروال مجازی به عنوان یک فایروال مستقل عمل می کند و تمامی سیاست های امنیتی ، رابط ها ، جداول مسیریابی و مدیران آن را میتوان بصورت مستقل تعریف نمود. این ویژگی برای سازمان هایی که نیاز به جداسازی ترافیک شبکه و اجرای سیاست های امنیتی مختلف برای بخش ها یا مشتریان مختلف دارند ، بسیار مفید است.

قابلیت FortiGate VDOM را می توان با توجه به الزامات سازمان در معمارهای مختلف پیاده سازی کرد. در اینجا چند معماری رایج آورده شده است:

در این معماری ، یک VDOM واحد برای مدیریت کل دستگاه FortiGate استفاده می شود. این برای سازمان های کوچک یا those با الزامات شبکه ساده مناسب است. این سادگی در پیکربندی و مدیریت را ارائه می دهد اما توانایی جداسازی ترافیک شبکه و اجرای سیاست های امنیتی مختلف را ندارد.

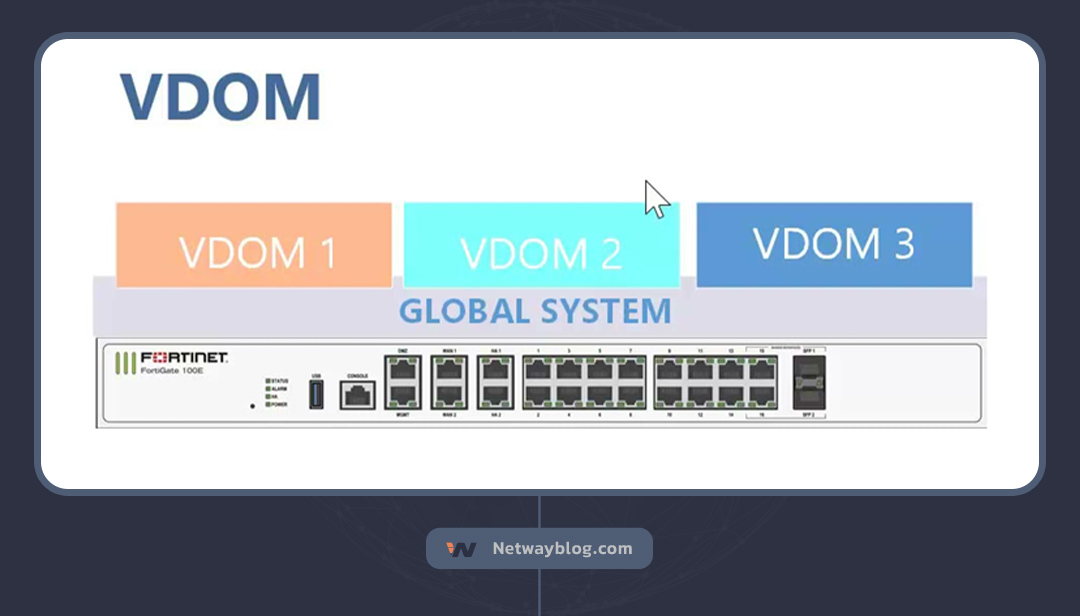

در یک معماری چند VDOM ، چندین VDOM ایجاد می شوند تا ترافیک شبکه را جدا کنند و سیاست های امنیتی مختلف را اجرا کنند. هر VDOM به عنوان یک فایروال مستقل عمل می کند با مجموعه خود از رابط ها ، آدرس های IP ، سیاست های امنیتی و مدیران. این معماری برای سازمان های متوسط تا بزرگ که نیاز به قسمت بندی شبکه و تقویت امنیت دارند، مناسب است.

مدیریت ساده شبکه: با VDOM ، مدیران شبکه می توانند چندین فایروال مجازی را از یک دستگاه Fortigate واحد مدیریت کنند. این تعداد دستگاه هایی را که باید مدیریت شوند کاهش می دهد که به نوبه خود پیچیدگی شبکه را کاهش می دهد.

امنیت بهبود یافته: هر VDOM به عنوان یک فایروال مستقل عمل می کند ، با سیاست های امنیتی و مدیران خود. این به سازمان ها امکان می دهد سیاست های امنیتی مختلف را برای بخش ها یا مشتریان مختلف اعمال کنند ، که امنیت کلی شبکه را بهبود می بخشد.

صرفه جویی در هزینه: با استفاده از VDOM ، سازمان ها می توانند تعداد دستگاه های فیزیکی مورد نیاز برای مدیریت شبکه خود را کاهش دهند. این می تواند منجر به صرفه جویی قابل توجهی در هزینه ها ، هم از نظر سخت افزار و هم از نظر هزینه های مدیریت شود.

تأثیر عملکرد: قابلیت VDOM می تواند تأثیر عملکردی بر دستگاه Fortigate داشته باشد ، به ویژه هنگام استفاده از چندین VDOM. این به این دلیل است که هر VDOM به مجموعه منابع خاص خود ، مانند حافظه و CPU نیاز دارد.

پیکربندی پیچیده: پیکربندی VDOM می تواند پیچیده باشد ، به ویژه برای سازمان هایی که به FortiGate تازه وارد هستند. این می تواند منجر به زمان های استقرار طولانی تر و افزایش هزینه های پشتیبانی شود.

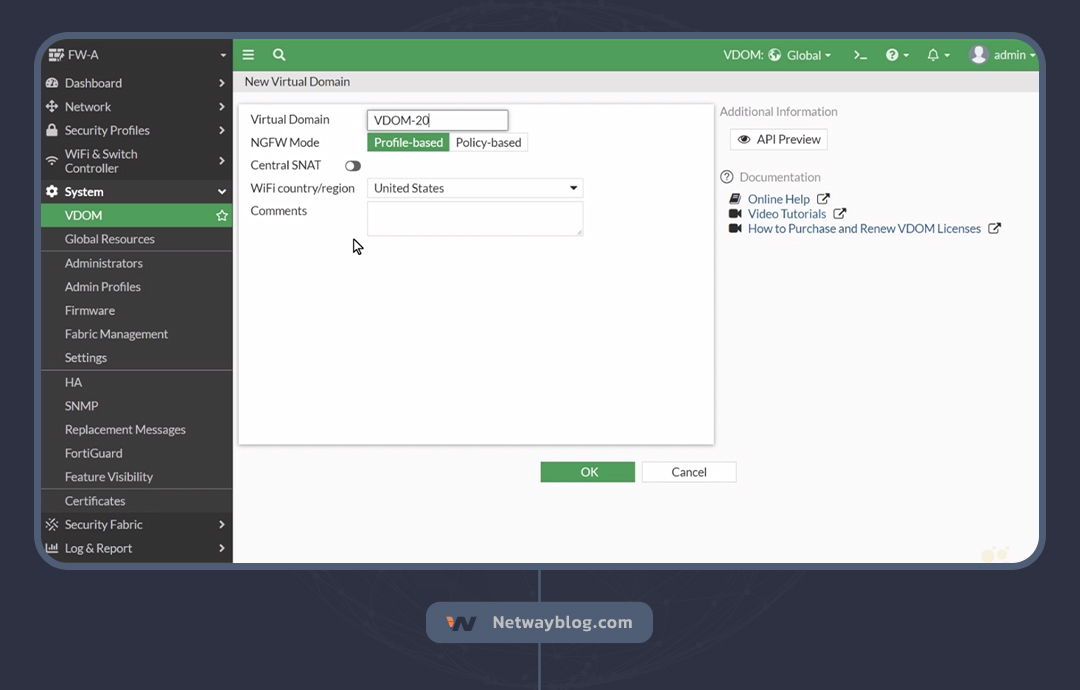

VDOM مدیریتی یک VDOM ویژه است که برای مدیریت خود دستگاه Fortigate استفاده می شود. به طور پیش فرض هنگام پیکربندی اولیه دستگاه Fortigate ایجاد می شود. VDOM مدیریتی برای مدیریت تنظیمات جهانی دستگاه Fortigate ، مانند تنظیمات سیستم ، حساب های کاربری و به روزرسانی های سیستم عامل استفاده می شود. همچنین برای مدیریت سایر VDOM ها در دستگاه Fortigate استفاده می شود. لازم بذکر است ارتباطات زیر بر عهده Management VDOM میباشد:

ارتباط بین VDOM یک ویژگی است که به VDOM ها اجازه می دهد با یکدیگر ارتباط برقرار کنند. این ویژگی برای سازمان هایی که نیاز به اشتراک منابع بین VDOM های مختلف ، مانند سرورها یا چاپگرها دارند ، مفید است. ارتباط بین VDOM می تواند برای اجازه یا رد ترافیک بین VDOM ها ، بسته به سیاست های امنیتی سازمان ، پیکربندی شود.

فایروال فورتی گیت از دو نوع طراحی برای VDOM پشتیبانی می کند: حالت NAT / Route و حالت شفاف.

در حالت NAT / Route ، هر VDOM دارای مجموعه ای از رابط ها و آدرس های IP خاص خود است. VDOM ها از یکدیگر و از جدول مسیریابی جهانی جدا شده اند. هر VDOM دارای جدول مسیریابی خود است که می تواند با مسیرهای استاتیک یا پروتکل های مسیریابی پویا پیکربندی شود. حالت NAT / Route برای سازمان هایی که نیاز به جداسازی ترافیک شبکه و اجرای سیاست های امنیتی مختلف برای بخش ها یا مشتریان مختلف دارند ، مناسب است.

در حالت شفاف ، هر VDOM از همان مجموعه رابط ها و آدرس های IP استفاده می کند. VDOM ها از یکدیگر جدا شده اند اما جدول مسیریابی جهانی را به اشتراک می گذارند. هر VDOM دارای مجموعه ای از سیاست های امنیتی است و می تواند با مجموعه ای از VLAN ها پیکربندی شود. حالت شفاف برای سازمان هایی که نیاز به جداسازی ترافیک شبکه دارند اما نمی خواهند طرح آدرس IP موجود خود را تغییر دهند ، مناسب است.

16 مرداد 1403

نویسنده: زهرا ژاکی

31 تیر 1403

نویسنده: نوید

23 تیر 1403

نویسنده: یوسف نگهداری

9 تیر 1403

نویسنده: ستایش زمانی

هدف نت وی بلاگ، ارتقاء دانش و آگاهی مخاطبان در زمینه شبکهها و فناوری اطلاعات از جمله مهندسان IT و علاقمندان به این حوزه است . ما در نت وی بلاگ قصد ارائه راهحلها و پاسخ به چالشها و مسائل مختلف در زمینه شبکه و فناوری اطلاعات داریم به طوری که مخاطبان به عنوان یک منبع قابل اعتماد برای پیدا کردن راهحلهای موثر و سریع به مشکلات خود دسترسی داشته باشند.