شاید از فناوری VXLAN شنیده باشید و بخواهید بدانید که این فناوری چیست؟ به طور کلی، شبکه محلی مجازی گسترده (VXLAN) یک پروتکل Tunneling است که ترافیک اترنت (لایه 2) را بر روی یک تانل لایه 3 انتقال میدهد.

در گذشته، ارتباطات لایه 2 شبکه سازمانی شامل چندین مشکل اصلی بود که نیاز به زمان و انرژی بسیاری برای مدیریت توسط مدیران شبکه میداشت، مانند Spanning-tree، تعداد محدودی از VLANها که تقسیم بندی شبکه، را بصورت محدود، را فراهم میکنند و جدول های بزرگ MAC Address که همگی موجب کاهش انعطاف پذیری و چابکی شبکه خواهند شد.

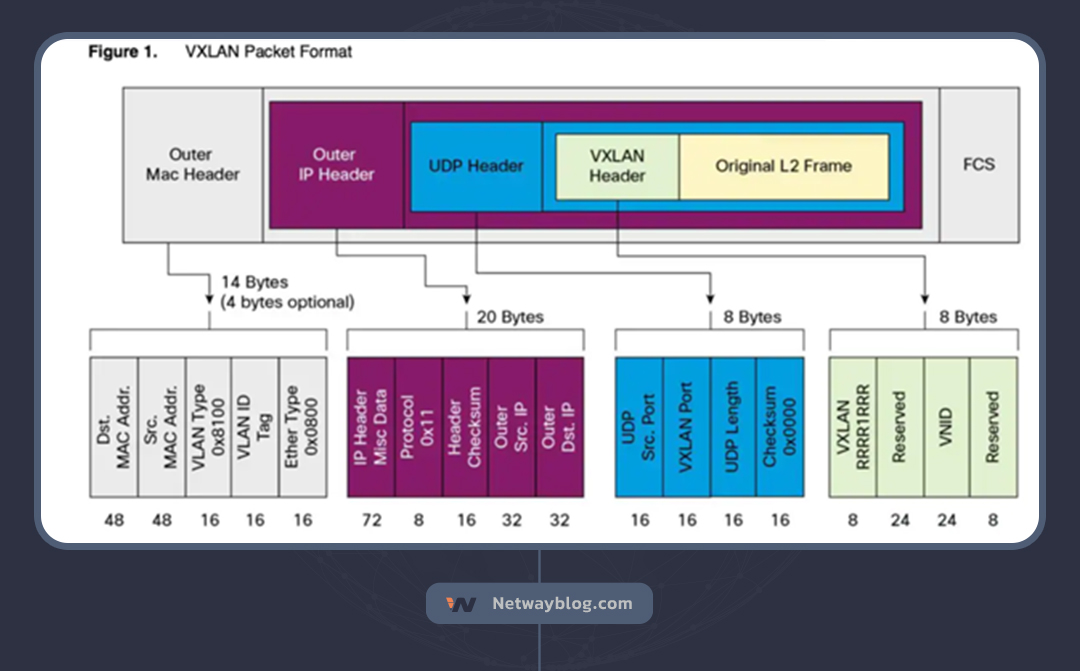

قابلیت VXLAN یک فناوری مجازی سازی شبکه است که به مقابله با چالش های قسمت بندی شبکه در مقیاس بزرگ و بخصوص در دیتاسنترها می پردازد. این فناوری راه حلی را برای گسترش بخش های لایه 2 بر روی یک شبکه، که پیش از این با استفاده از VLAN ها جداسازی میشدند، و اکنون بصورت لایه 3 که با Encapsulating Ethernet Frames در یک بسته VXLAN انجام می شود.

برای پیادهسازی VXLAN در شبکه، از دو لایه Overlay و Underlay در بستر شبکه استفاده میشود. لایه Overlay یک شبکه مجازی است که بر روی لایه فیزیکی اجرا میشود و مانند لایه دو اترنت فعالیت میکند. لایه Underlay که یک لایه 3 اترنت محسوب میشود و لایه Transport نیز نام دارد، وظیفه انتقال اطلاعات بین دستگاههای مختلف شبکه و در بستر IP را برعهده دارد

در این تکنولوژی، نقش شناسه شبکه یا VNI مشابه شناسه VLAN برای VLANهای معمولی است. در اصل بوسیله VXLAN میتوان از 24 بیت برای VNI استفاده کرد که در مقایسه با آن 4094 VLAN با شناسه 12 بیتی VLAN، انعطاف پذیری بیشتری مهیا کرده و بما این امکان را میدهد تا تعداد زیادی از VXLANها را ایجاد کنیم که تا ارائه دهندگان خدمات بزرگ با هزاران مشتری بتوانند از تعدادی VXLAN برای هر مشتری استفاده نمایند.

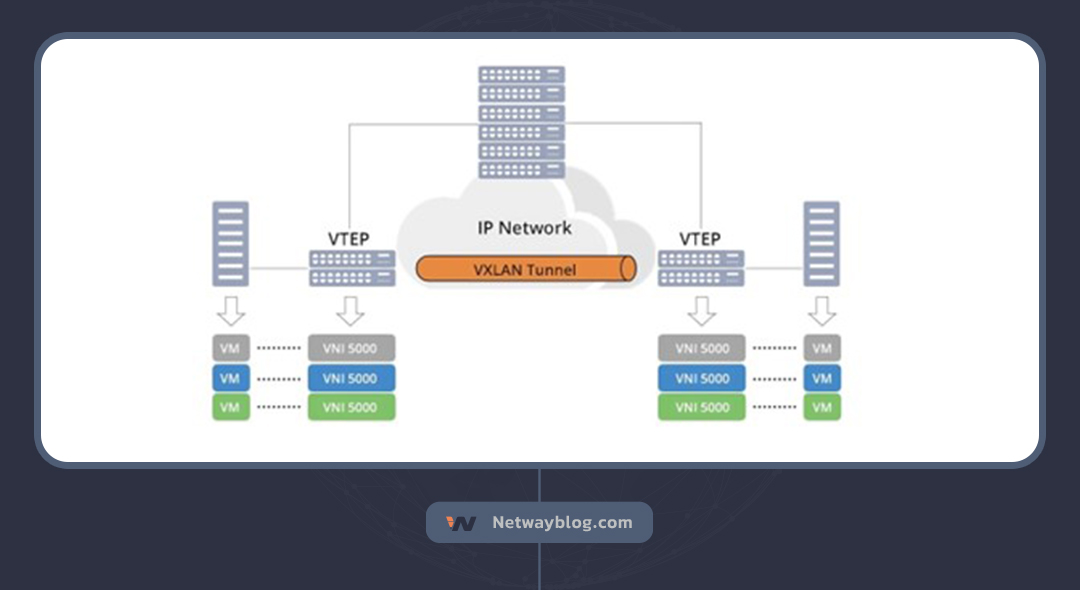

در این فناوری جدید، VTEP به نقطه پایان هر Tunnel برای کپسوله کردن و برداشتن لایه 2 ترافیک استفاده میشود. VTEP میتواند به صورت نرمافزاری و سختافزاری استقرار یابد و برای این منظور برخی از هایپروایزرها (مانند VMware NSX-T) از سوئیچهای مجازی استفاده میکنند با پشتیبانی از VXLAN میتوانند به عنوان یک VTEP نرمافزاری پیادهسازی شوند. همچنین VTEP سختافزاری یک دستگاه شبکه مانند روتر، سوئیچ و غیره است که VXLAN را پشتیبانی میکند. VTEP سختافزاری همچنین یک دروازه VXLAN است زیرا یک VLAN معمولی و یک بخش VXLAN را در یک دامنه لایه 2 ترکیب میکند

لازم به ذکر است که سوئیچ نکسوس سیسکو که جدیدترین سری آن سری 9000 میباشد، قابلیت اختصاص این ویژگی را دارد و میتواند در محیطهایی با VXLAN و بدون VXLAN پیادهسازی شود. خانواده سوئیچهای قدرتمند نکسوس 9000 سیسکو، هم در حالت ACI و هم در حالت NXOS، امکان استفاده از VXLAN را فراهم میکنند.

VXLAN چندین مزیت نسبت به راه حلهای مبتنی بر VLAN سنتی ارائه میدهد که آن را گزینهای جذاب برای مجازیسازی شبکه مرکز داده میکند. برخی از مزایای اصلی عبارتند از:

مقیاسپذیری

یکی از مهمترین مزایای VXLAN توانایی آن در غلبه بر محدودیتهای VLANهای سنتی است که به 4094 شناسه منحصر به فرد محدود میشوند. VXLAN از یک شناسه 24 بیتی به نام VXLAN Network Identifier (VNI) استفاده میکند که امکان ایجاد تا 16 میلیون شبکه مجازی منحصر به فرد را فراهم میکند.

انعطافپذیری

VXLAN امکان ایجاد معماریهای multi-tenant network را بصورت انعطافپذیر فراهم میکند. در این روش با جداسازی شبکه مجازی از زیرساخت فیزیکی Underlay، VXLAN به مدیران شبکه امکان میدهد تا بخشهای لایه 2 مستقلی ایجاد کنند که میتوانند بین چندین سوئیچ فیزیکی و حتی مراکز داده گسترش یابند. این انعطافپذیری مدیریت شبکه را سادهتر میکند و منابع را به صورت کارآمدتری استفاده میکند.

جداسازی بهتر ترافیک

VXLAN نسبت به VLANهای سنتی جداسازی بهتری بین شبکههای مجازی ارائه میدهد. از آنجا که VXLAN قابهای اترنت را در یک بسته UDP کپسوله میکند، میتواند مرزهای لایه 3 را عبور کند و امکان ایجاد بخشهای لایه 2 جدا شدهای را فراهم میکند که میتوانند بین چندین شبکه لایه 3 گسترش یابند. این جداسازی به جلوگیری از طوفانهای پخش و بهبود امنیت کلی شبکه کمک میکند.

ارتقا Load Balancing

VXLAN از پروتکل حمل و نقل UDP برای کپسولهسازی استفاده میکند که امکان استفاده از مسیریابی equal-cost Multipath (ECMP) و توازن بار بهبود یافته را در بین چندین مسیر در شبکه فراهم میکند. این ویژگی کمک میکند تا ترافیک را به صورت مناسبتری توزیع کند و احتمال ازدحام شبکه را کاهش دهد.

در هنگام استقرار VXLAN در محیط مرکز داده، چندین عاملی وجود دارد که باید در نظر داشته باشند:

پشتیبانی سختافزار و نرمافزار

قبل از استقرار VXLAN، حتما باید اطمینان حاصل شود که دستگاههای شبکه (سوئیچها، روترها و فایروالها) و نرمافزار مجازیسازی شبکه، از فناوری VXLAN پشتیبانی میکنند. بیشتر سوئیچهای مرکز داده و پلتفرمهای مجازیسازی مدرن، پشتیبانی از VXLAN را به صورت پیش فرض ارائه میدهند، اما حتما باید سازگاری با سختافزار و نرمافزار خاص خود را تأیید کنید.

طراحی شبکه

در هنگام پیادهسازی VXLAN، طراحی شبکه را باید با دقت بررسی کنید تا عملکرد و مقیاسپذیری بهینه را فراهم کنید. برخی از ملاحظات کلیدی عبارتند از:

عیب یابی VXLAN

VXLAN یک لایه اضافی از پیچیدگی را به نظارت و رفع اشکال شبکه اضافه میکند. مهندسین باید با ابزارها و تکنیکهای نظارت و رفع اشکال خاص VXLAN آشنا شوند، مانند استفاده از ابزارهای تحلیل و ضبط بستههای VXLAN-aware، تا به طور موثری مشکلات شبکه را تشخیص داده و رفع کنند.

ملاحظات امنیتی VXLAN

اگرچه VXLAN جداسازی بهتری را بین شبکههای مجازی ارائه میدهد، اما حتما باید ملاحظات امنیتی اضافی را برای حفاظت از شبکههای مجازی خود در نظر بگیرید. برخی از بهترین شیوههای امنیتی برای استقرار VXLAN عبارتند از:

16 مرداد 1403

نویسنده: زهرا ژاکی

31 تیر 1403

نویسنده: نوید

23 تیر 1403

نویسنده: یوسف نگهداری

9 تیر 1403

نویسنده: ستایش زمانی

هدف نت وی بلاگ، ارتقاء دانش و آگاهی مخاطبان در زمینه شبکهها و فناوری اطلاعات از جمله مهندسان IT و علاقمندان به این حوزه است . ما در نت وی بلاگ قصد ارائه راهحلها و پاسخ به چالشها و مسائل مختلف در زمینه شبکه و فناوری اطلاعات داریم به طوری که مخاطبان به عنوان یک منبع قابل اعتماد برای پیدا کردن راهحلهای موثر و سریع به مشکلات خود دسترسی داشته باشند.